Två huvudprotokoll kan användas enskilt eller tillsammans med AAA: TACACS + (uttalad TACKAXE, du behöver inte säga +) och RADIUS (uttalad RAY-D-US).

TACACS +

Terminal Access Controller Access Control System Plus (TACACS +) används främst idag för enhetsadministration: autentisering av åtkomst till nätverksenheter, tillhandahållande av central behörighet för operationer och granskning av dessa operationer.

TACACS + är ett Cisco eget utvecklat protokoll vilket innebär att det används på Cisco-nätverksenheter. TACACS + står för Terminal Access Control Access Control Server. Det har förekommit tidigare versioner av TACACS + som har haft lite varierande namn, till exempel XTACACS och TACACS (utan plus).

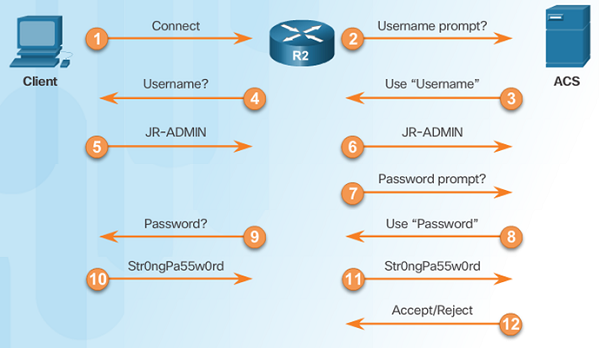

Om du konfigurerar en Cisco router och en ACS-server (nu ISE serversystem) för att använda TACACS + har routern och ACS-servern tillgång till hela AAA-paketet. Men TACACS kan separera AAA-tjänsterna och kryptera varje paket för sig innan de skickas ut till nätverket.

TACACS + -protokollet skiljer funktionerna för autentisering, auktorisering och granskning. Det möjliggör godtyckliga längd- och innehåll av autentiseringsprocesser som möjliggör kompatibla autentiseringsmekanismer mellan servrar och klienter. TACACS+ använder TCP för att säkerställa tillförlitliga leveranser.

RADIUS

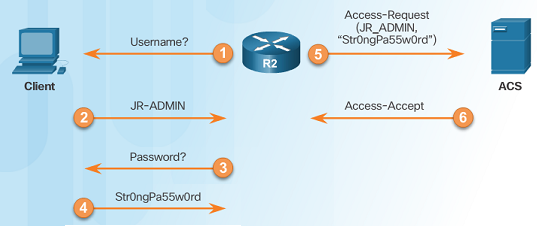

Ett annat AAA-protokoll är RADIUS, vilket står för Remote Authentication Dial-In User Service. RADIUS är en öppen standard som möjliggör att flera leverantörer utvecklar egna implementationer av AAA-tjänster. Till skillnad från TACACS, krypterar RADIUS endast lösenordet i kommunikationen mellan routrar och ACS-servrar. RADIUS är ett nätverksprotokoll definierat i Request for Comments (RFC) 2865.

RADIUS utför tre huvudfunktioner:

- Verifierar användarens identitet som försöker upprätta en anslutning till ett nätverk

- Tillåter eller nekar användare att få tillgång till begärda nätverkstjänster

- Kontohantering

Skillnader mellan TACACS + och RADIUS

RADIUS (Remote Authentication Dial-In User Service) är ett AAA-protokoll som stöds av alla nätverksleverantörer. RADIUS-server implementeringar kan använda olika portnummer:

- UDP-port 1812 för RADIUS-Authentication och UDP-port 1813 för RADIUS-Accounting.

- UDP-port 1645 för RADIUS-autentiseringsmeddelanden och UDP-port 1646 för RADIUS-Accounting.

TACACS + använder TCP och tillhandahåller separata AAA-tjänster. Porten som används av TACACS + är TCP 49.

RADIUS- eller TACACS + protokollet kan tillhandahålla ett centralt autentiseringsprotokoll för att autentisera användare, routrar, switchar eller servrar.

De viktigaste skillnaderna mellan RADIUS och TACACS + kan jämföras enligt nedan.

| RADIUS | TACACS+ |

| RADIUS använder UDP som Transport Layer Protocol | TACACS+ använder TCP som Transport Layer Protocol |

| RADIUS använder UDP ports 1812 and 1813 /1645 and 1646 | TACACS+ använder TCP port 49 |

| RADIUS krypterar endast lösenord | TACACS+ krypterar hela kommunikation |

| RADIUS kombinerar Authentication and Authorization | TACACS+ hanterar Authentication, Authorization, och Accountability på olika sätt |

| RADIUS är en öppen protokoll som stödjs av flera leverantörer | TACACS+ är egendom av Cisco |

| RADIUS är en light-weight protocol som använder nödvändiga resurser | TACACS+ är en heavy-weight protocol som använder mer än nödvändiga resurser |

| RADIUS begränsas till privilegierad exekveringsläge | TACACS+ stödjer 15 privilegierade nivåer |

| Används mest för nätverksåtkomst | Används mest för administration av nätverkshanterare |