Säkerhetsprotokoll

Authentication Header eller AH och Encapsulation Security Payload eller ESP är de två IP-baserade transportprotokoll som används av IPSec för att tillhandahålla säkerhetstjänster som autentisering och kryptering.

AH

AH används för att autentisering, men inte kryptering av IP-trafik. Styrinformation (AH-header) läggs till standard IP-header i varje datapaket. AH tillhandahåller dataursprungsautentisering (Origin Authentication) och dataintegritetskontroll som utförs på ett helt IP-paket.

Avsändaren utför en hash-beräkning på datapaket och autentiseringsnyckeln. Vid mottagande av datapaket som bär beräkningsresultatet, utför mottagaren även en hash-beräkning och jämför beräkningsresultatet med det som mottagits från avsändaren.

Eventuella ändringar av data under överföringen kommer att att ge olika beräkningsresultatet därmed kasseras IP-paketet.

ESP

ESP tillhandahåller kryptering och valfri autentisering. Styrinformationen i ett ESP-header läggs till standard IP-header i varje datapaket, samt en ESP-trailer och ESP-autentiseringsdata läggs till varje datapaket.

ESP krypterar IP-payload (data utan styrinformation) och kapslar sedan in den i ett datapaket för att säkerställa data confidentiality eller datasekretess.

ESP skyddar IP-header endast i tunnelläge.

Inkapslingssätt

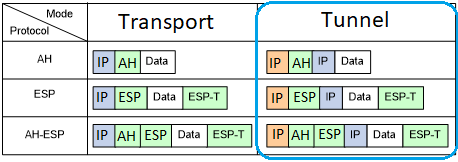

Inkapsling är en process för att infoga styrinformation från AH- eller ESP till ursprungliga IP-paket för paketautentisering och kryptering. Denna process implementeras i antingen i transport mode eller tunnel mode.

Transport Mode

IPSec Transport Mode fungerar genom att infoga en AH- eller ESP-header mellan en IP-header och en transportprotokoll header för att skydda TCP-, UDP- eller ICMP-payload (data utan styrinformation). Eftersom ingen ytterligare IP-header läggs till, är IP-adresser i original paketen synliga i IP-header för det efterkrypterade paketet. Se bilden nedan som visar ett exempel på TCP-paketinkapsling i transport mode.

Tunnel Mode

IPSec-tunnelläget fungerar genom att kryptera och autentisera ett helt IP-paket, inklusive IP-huvudet och payload (data utan styrinformation). I det här läget läggs en AH- eller ESP-rubrik till före den IP-header och en ny IP-reader läggs till före AH- eller ESP-header. Se bilden nedan som visar ett exempel på TCP-paketinkapsling i tunnelläge.

Jämförelser mellan Transport och Tunnel mode

De huvudsakliga skillnaderna mellan transport och tunnel mode är följande:

- Tunnel mode är säkrare eftersom ursprungliga IP-paket är helt autentiserade och krypterade. Detta läge döljer IP-adressen, protokolltypen och portnumret i ett original IP-paket.

- Tunnel mode genererar ytterligare en IP-header som upptar mer bandbredd än transport mode.

- Transport mode används huvudsakligen för kommunikation mellan två datorer/datorliknande maskiner eller mellan en dator/datorliknande och en VPN-gateway. Tunnel mode används huvudsakligen för kommunikation mellan två VPN-gateways eller mellan en host och en VPN-gateway.

När både AH och ESP används för att skydda trafik måste de använda samma inkapslingssätt.